Authentication vs Authorization: Perbedaan dan Contohnya

Dalam dunia digital yang semakin berkembang, keamanan data menjadi prioritas utama. Dua konsep yang sering digunakan dalam pengelolaan akses sistem adalah authentication dan authorization.

Meski sering disandingkan, keduanya memiliki fungsi yang berbeda. Nah, agar kamu lebih memahami perbedaannya, simak ulasan mengenai Authentication vs Authorization berikut ini.

- 1 Pengertian Authentication vs Authorization

- 2 Cara Kerja Authentication vs Authorization

- 3 Mengapa Authentication dan Authorization Penting?

- 3.1 1. Mencegah Akses Tidak Sah

- 3.2 2. Melindungi Data Pengguna

- 3.3 3. Mengurangi Risiko Kejahatan Siber

- 3.4 4. Memastikan Kepatuhan terhadap Regulasi

- 3.5 5. Meningkatkan Kepercayaan Pengguna

- 3.6 6. Mencegah Penyalahgunaan Hak Akses

- 3.7 7. Mengamankan Infrastruktur Perusahaan

- 3.8 8. Mendukung Manajemen Akses yang Efisien

- 4 Contoh Authentication vs Authorization

- 5 Perbedaan Authentication vs Authorization

- 6 Kesimpulan

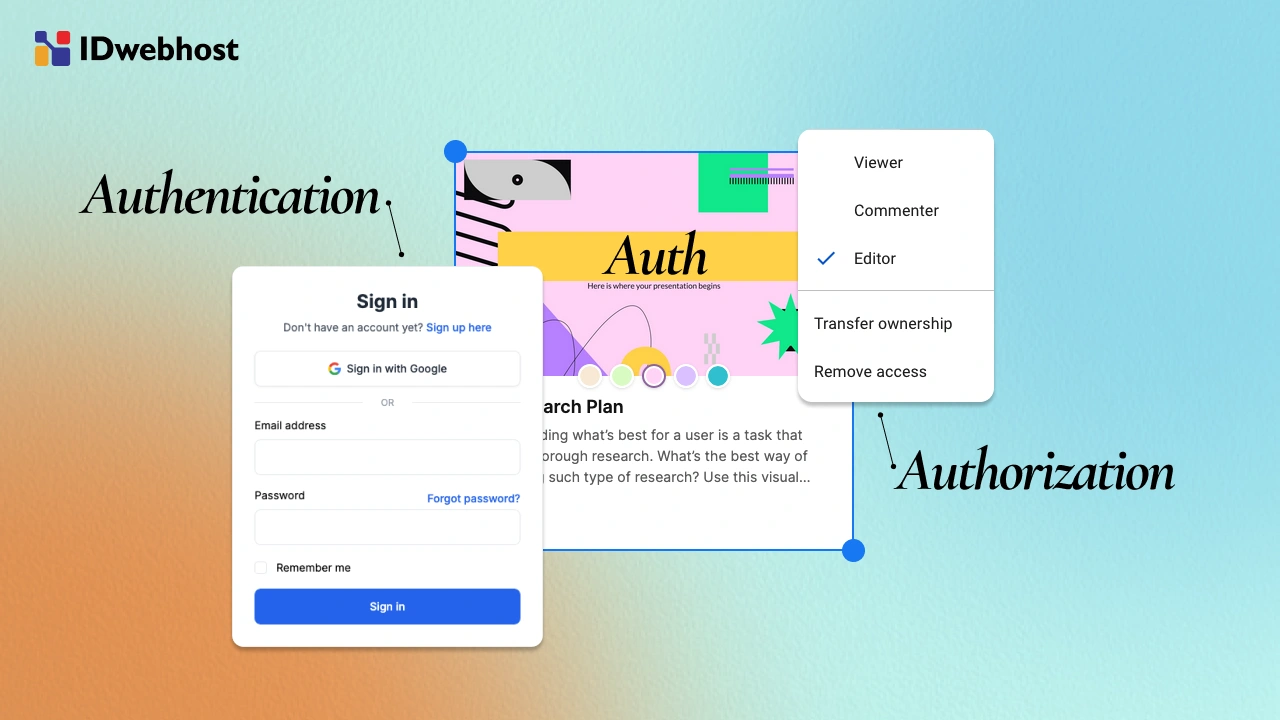

Pengertian Authentication vs Authorization

Secara sederhana, authentication adalah proses verifikasi identitas seseorang atau sistem sebelum diberikan akses.

Misalnya, ketika kamu memasukkan kata sandi untuk masuk ke akun media sosial, sistem akan memeriksa apakah informasi tersebut cocok dengan data yang tersimpan. Jika sesuai, kamu diizinkan masuk.

Sementara itu, authorization adalah proses yang menentukan hak akses seseorang setelah mereka berhasil diautentikasi.

Misalnya, dalam sebuah sistem perbankan, setelah kamu masuk ke akun, kamu mungkin hanya bisa melihat saldo dan melakukan transfer, tetapi tidak bisa mengakses data nasabah lain.

Jadi, bisa disimpulkan bahwa authentication bertugas memastikan “siapa kamu”, sementara authorization menentukan “apa yang bisa kamu lakukan” dalam sistem tersebut.

Cara Kerja Authentication vs Authorization

Meskipun keduanya bekerja dalam sistem keamanan, cara kerjanya cukup berbeda. Berikut sistem kerja Authentication vs Authorization:

Cara Kerja Authentication

Authentication biasanya melibatkan faktor-faktor verifikasi, yang bisa berupa:

- Faktor Pengetahuan (Knowledge Factors) – Sesuatu yang hanya diketahui oleh pengguna, seperti kata sandi, PIN, atau jawaban dari pertanyaan keamanan.

- Faktor Kepemilikan (Possession Factors) – Sesuatu yang dimiliki pengguna, misalnya kode OTP yang dikirimkan ke ponsel atau kartu akses fisik.

- Faktor Biometrik (Inherent Factors) – Identifikasi berbasis biometrik, seperti sidik jari, pengenalan wajah, atau pemindaian retina.

Dalam praktiknya, sistem bisa menerapkan berbagai metode authentication, seperti:

- Single-Factor Authentication (SFA): Hanya menggunakan satu faktor, misalnya login dengan kata sandi saja.

- Multi-Factor Authentication (MFA): Menggunakan dua atau lebih faktor, misalnya kombinasi kata sandi dan kode OTP.

- Two-Factor Authentication (2FA): Salah satu bentuk MFA yang menggunakan dua faktor yang berbeda, seperti kata sandi dan pemindaian sidik jari.

- Passwordless Authentication: Metode yang tidak memerlukan kata sandi sama sekali, melainkan menggunakan verifikasi biometrik atau perangkat tertentu.

- Adaptive Authentication: Menggunakan kecerdasan buatan untuk menyesuaikan tingkat keamanan berdasarkan pola perilaku pengguna.

Cara Kerja Authorization

Authorization bekerja setelah pengguna berhasil diautentikasi. Sistem akan mengevaluasi hak akses berdasarkan aturan yang telah ditetapkan sebelumnya.

Ada beberapa metode utama dalam authorization, yaitu:

- Role-Based Access Control (RBAC) – Hak akses ditentukan berdasarkan peran pengguna dalam organisasi. Misalnya, seorang staf keuangan bisa mengakses laporan keuangan, tetapi tidak bisa mengubah kebijakan perusahaan.

- Attribute-Based Access Control (ABAC) – Hak akses diberikan berdasarkan berbagai atribut, seperti lokasi, waktu, atau perangkat yang digunakan. Contohnya, seorang karyawan hanya bisa mengakses data kantor saat menggunakan perangkat resmi dan dalam jam kerja.

- Mandatory Access Control (MAC) – Menggunakan aturan akses yang ketat dan dikendalikan secara terpusat. Biasanya digunakan di lingkungan yang membutuhkan keamanan tinggi, seperti militer.

- Discretionary Access Control (DAC) – Pemilik data dapat menentukan siapa saja yang bisa mengakses atau mengedit data tersebut. Misalnya, kamu bisa mengatur izin dokumen Google Drive agar bisa dilihat atau diedit oleh orang tertentu.

Jadi, setelah sistem mengenali identitasmu melalui authentication, ia akan menggunakan authorization untuk menentukan hak akses yang kamu miliki.

Mengapa Authentication dan Authorization Penting?

Dalam dunia digital, keamanan data adalah prioritas utama. Berikut alasan mengapa authentication dan authorization sangat penting:

1. Mencegah Akses Tidak Sah

Tanpa authentication, siapa saja bisa masuk ke sistem tanpa verifikasi. Ini membuka peluang bagi peretas atau orang yang tidak berwenang untuk mengakses informasi sensitif.

2. Melindungi Data Pengguna

Authorization memastikan bahwa pengguna hanya bisa mengakses data dan fitur yang sesuai dengan hak aksesnya. Ini mencegah kebocoran atau penyalahgunaan data.

3. Mengurangi Risiko Kejahatan Siber

Serangan seperti phishing, brute force attack, atau pencurian identitas bisa dicegah dengan sistem authentication yang kuat, seperti multi-factor authentication (MFA).

4. Memastikan Kepatuhan terhadap Regulasi

Banyak industri memiliki regulasi ketat terkait perlindungan data, seperti GDPR dan HIPAA. Sistem authentication dan authorization membantu organisasi mematuhi regulasi tersebut.

5. Meningkatkan Kepercayaan Pengguna

Ketika pengguna merasa data mereka aman, mereka akan lebih nyaman menggunakan layanan digital yang diberikan. Ini penting bagi bisnis yang bergantung pada kepercayaan pelanggan.

6. Mencegah Penyalahgunaan Hak Akses

Tanpa sistem authorization, seorang pengguna bisa mengakses informasi atau melakukan tindakan yang seharusnya hanya bisa dilakukan oleh admin atau pengguna dengan hak khusus.

7. Mengamankan Infrastruktur Perusahaan

Sistem perusahaan sering kali memiliki banyak lapisan akses. Dengan authentication dan authorization yang tepat, hanya pihak yang berwenang yang bisa mengakses server, database, atau aplikasi internal.

8. Mendukung Manajemen Akses yang Efisien

Dengan sistem role-based access control (RBAC) atau attribute-based access control (ABAC), perusahaan bisa mengatur hak akses pengguna secara otomatis sesuai dengan jabatan atau tugas mereka.

Contoh Authentication vs Authorization

Agar lebih mudah dipahami, berikut beberapa contoh nyata dari penerapan authentication dan authorization:

- Menggunakan Smartphone

- Authentication: Kamu membuka layar ponsel menggunakan PIN atau pemindaian wajah.

- Authorization: Setelah berhasil masuk, kamu hanya bisa mengakses aplikasi yang sesuai dengan izinmu, misalnya tidak bisa membuka aplikasi bank tanpa otorisasi tambahan.

- Mengakses Akun Bank Online

- Authentication: Kamu masuk ke akun menggunakan kombinasi username dan kata sandi atau melalui fingerprint scanner.

- Authorization: Setelah masuk, kamu bisa mengecek saldo dan melakukan transfer, tetapi tidak bisa mengakses rekening milik orang lain.

- Sistem Perusahaan

- Authentication: Karyawan masuk ke sistem perusahaan dengan ID karyawan dan kata sandi.

- Authorization: Seorang staf keuangan bisa mengakses data keuangan, tetapi tidak bisa mengubah konfigurasi sistem.

- Akses ke Dokumen Online

- Authentication: Kamu masuk ke akun Google Drive menggunakan email dan kata sandi.

- Authorization: Kamu bisa membaca dokumen yang dibagikan, tetapi mungkin tidak bisa mengeditnya jika hanya diberi izin view-only.

Perbedaan Authentication vs Authorization

Nah, setelah memahami penjelasan di atas, mari kita lihat perbedaan mendasar antara authentication dan authorization dalam bentuk tabel berikut ini:

| Aspek | Authentication | Authorization |

| Tujuan | Memverifikasi identitas pengguna | Menentukan hak akses pengguna |

| Proses | Terjadi sebelum pengguna mendapatkan akses | Terjadi setelah identitas pengguna dikonfirmasi |

| Metode | Kata sandi, OTP, biometrik, dll. | Role-based, attribute-based, dll. |

| Contoh | Login ke akun email dengan kata sandi | Menentukan apakah pengguna bisa membaca atau mengedit email tertentu. |

| Hasil | Mengidentifikasi pengguna | Mengontrol akses ke sumber daya tertentu. |

Bagaimanapun, keduanya bekerja bersama untuk menjaga keamanan sistem. Tanpa authentication, siapa saja bisa mengklaim identitas tertentu. Tanpa authorization, setiap pengguna yang masuk bisa melakukan apa saja tanpa batasan.

Baca Juga: Mudah! Begini Cara Klaim Saldo DANA Kaget dengan Aman

Kesimpulan

Authentication dan authorization adalah dua konsep yang berbeda tetapi saling melengkapi dalam sistem keamanan.

Authentication memastikan bahwa seseorang adalah benar-benar dirinya, sedangkan authorization menentukan apa yang bisa dilakukan oleh orang tersebut dalam sistem.

Dengan meningkatnya ancaman siber, perusahaan dan individu perlu memahami peran keduanya untuk melindungi data mereka.

Di sisi lain, jika kamu membutuhkan layanan keamanan digital yang bisa diandalkan, IDwebhost menyediakan solusi hosting dengan fitur keamanan terbaik untuk mendukung kebutuhan website-mu!