Waspada SYN Flood! Simak Teknik Ampuh Tangkal Serangan Ini

Pernah dengar istilah apa itu SYN flood attack tapi masih terasa abstrak? Serangan ini sering jadi biang keladi website tiba-tiba down tanpa sebab jelas. Di artikel ini, kamu akan memahami cara kerjanya, dampaknya, dan langkah teknis untuk mencegahnya sebelum server benar-benar lumpuh.

Apa Itu SYN Flood Attack?

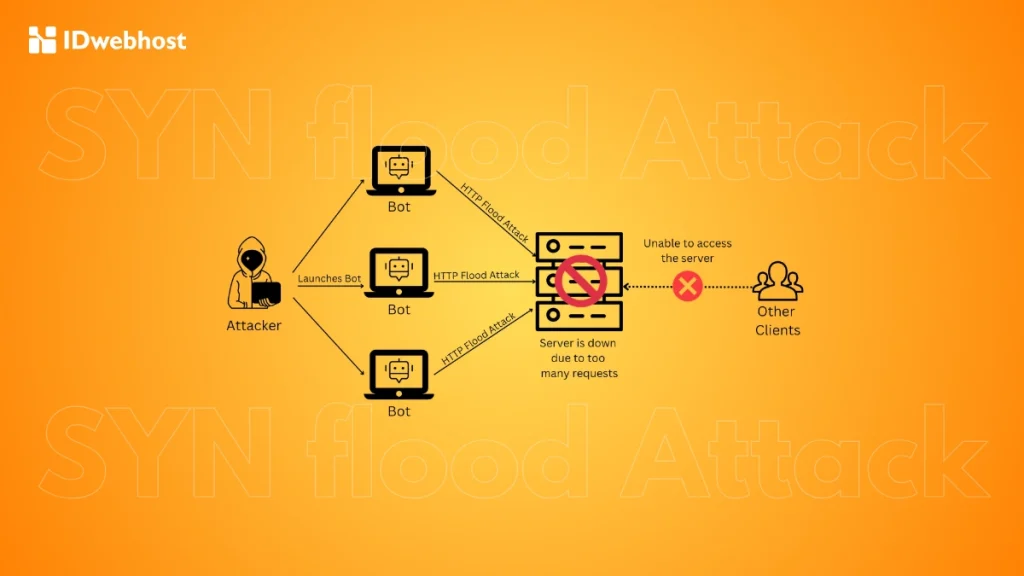

Kalau dilihat dari permukaan, SYN flood attack terlihat seperti lonjakan trafik biasa. Tapi di balik itu, ada pola yang sengaja dirancang untuk “mengunci” server.

Sederhananya, ini adalah jenis DDoS attack yang memanfaatkan mekanisme dasar koneksi TCP. Setiap kali ada koneksi SYN ke web server, sistem akan menganggap itu sebagai permintaan valid, padahal belum tentu.

Di sinilah peran TCP Three-way Handshake jadi penting. Normalnya, koneksi terbentuk lewat tiga tahap:

- Client mengirim SYN

- Server membalas SYN-ACK

- Client mengirim ACK sebagai konfirmasi

Baca Juga: Ini Dia! Cara SSL Mencegah Bahaya Man in the Middle Attack

Masalah muncul ketika tahap terakhir tidak pernah terjadi. Penyerang mengirim banyak SYN request tanpa menyelesaikan proses tersebut. Server tetap menyimpan “status setengah jadi” ini karena mengira koneksi masih akan dilanjutkan.

Di sinilah celahnya. Dalam arsitektur TCP/IP, setiap koneksi SYN ke web server akan membuat server mengalokasikan resource (memori, port, state koneksi) di fase awal, bahkan sebelum koneksi benar-benar valid.

Ini yang disebut sebagai celah keamanan TCP/IP, khususnya di OSI layer 4 model (transport layer), tempat TCP bekerja.

Baca Juga: Apa Itu DDoS Protected VPS? Cara Kerja dan Keunggulannya

Kenapa Ini Berbahaya?

Setiap request SYN yang masuk akan masuk ke status SYN-RECEIVED. Di tahap ini, server:

- Menyimpan informasi koneksi sementara

- Menunggu ACK dari client

- Mengalokasikan resource

Kalau jumlahnya masih wajar, tidak masalah. Tapi kalau ribuan koneksi “setengah jadi” menumpuk?

Server kehabisan resource. Koneksi baru, termasuk dari user asli, langsung ditolak.

Bagaimana Cara Kerja SYN Flood Attack

Kalau ditelusuri lebih dalam, pola serangan SYN flood sebenarnya cukup konsisten. Justru karena konsisten inilah, dia bisa dieksploitasi dengan sangat efektif.

Attack Initiation (Mulai Serangan)

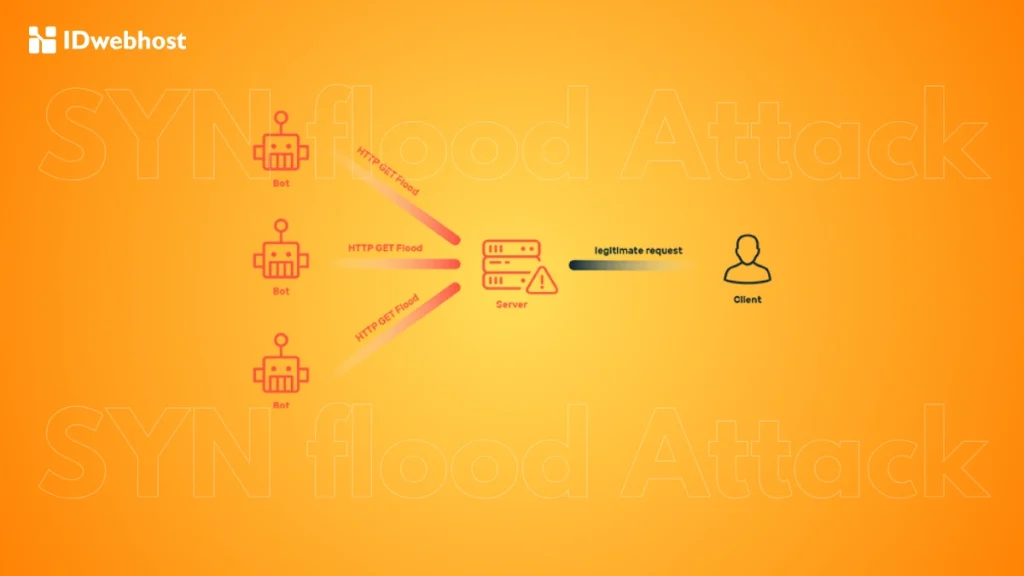

Serangan biasanya dimulai dari pengiriman paket SYN dalam jumlah besar ke server target. Banyak di antaranya menggunakan IP palsu (spoofing), jadi server tidak pernah bisa mengirim balasan ke sumber yang valid.

Server Resource Allocation

Setiap request yang masuk akan diproses seperti koneksi normal. Server menyimpan data koneksi, membuka slot, lalu menunggu respon lanjutan. Di titik ini, semua terlihat “baik-baik saja”.

Connection Abandonment

Masalahnya, ACK tidak pernah datang.

Karena tidak pernah ada ACK, koneksi tersebut menggantung di status SYN-RECEIVED. Semakin lama serangan berlangsung, semakin banyak koneksi “setengah jadi” yang menumpuk.

Resource Exhaustion

Pada akhirnya, queue penuh.

Begitu kapasitas tercapai, server tidak lagi mampu menerima koneksi baru, termasuk dari user asli. Dari luar, ini terlihat seperti server down, padahal sebenarnya server masih “hidup”, hanya saja kehabisan slot koneksi.

Pentingnya Mitigasi SYN Flood Attack

Banyak yang baru sadar pentingnya mitigasi setelah kejadian. Padahal, serangan seperti ini termasuk salah satu bentuk DDoS attack yang paling sering terjadi.

Dampaknya tidak selalu langsung dramatis, tapi cukup untuk mengganggu operasional:

Website jadi lambat, lalu tidak bisa diakses.

API gagal merespons.

User mulai komplain.

Kalau ini terjadi pada bisnis berbasis transaksi, efeknya bisa langsung terasa ke revenue.

Yang sering luput, SYN flood juga kerap digunakan sebagai “pengalih perhatian”. Saat tim sibuk menangani lonjakan trafik, attacker bisa menyusup lewat celah lain, misalnya menyisipkan malware atau mencoba akses ilegal.

Karena itu, pendekatannya tidak bisa hanya mengandalkan satu layer proteksi.

Firewall tetap penting, tapi tidak cukup kalau berdiri sendiri. Idealnya, sistem keamanan mencakup:

- visibilitas trafik yang jelas

- deteksi anomali berbasis pola

- pembatasan koneksi yang adaptif

- serta mekanisme validasi seperti SYN proxy

Pendekatan ini membantu memastikan bahwa hanya koneksi valid yang benar-benar sampai ke server utama.

Panduan Teknis Cegah SYN Flood Attack dengan Firewall cPanel

Kalau kamu pakai VPS dengan cPanel, salah satu cara paling praktis untuk mitigasi adalah menggunakan Firewall cPanel melalui plugin ConfigServer Security & Firewall (CSF).

Berikut langkah yang bisa langsung kamu praktikkan:

Aktifkan SYN Flood Protection

Langkah awal yang biasanya dilakukan saat serangan mulai terasa adalah mengaktifkan fitur SYN flood protection. Secara default fitur ini mati, karena memang bisa sedikit mempengaruhi performa. Tapi saat diserang, ini wajib diaktifkan.

Langkahnya:

- Login ke WHM sebagai root

- Masuk ke Plugins → ConfigServer Security & Firewall

- Klik Firewall Configuration

- Cari bagian Port Flood Settings

Ubah konfigurasi:

SYNFLOOD = 1SYNFLOOD_RATE = 30/s (atau 50/s untuk trafik tinggi)SYNFLOOD_BURST = 10–20

Artinya, satu IP hanya boleh kirim sejumlah request tertentu per detik. Angka seperti 30 atau 50 request per detik per IP biasanya cukup aman untuk baseline, tapi tetap perlu disesuaikan dengan pola trafik normal server kamu.

Di sini kuncinya bukan sekadar membatasi, tapi menjaga keseimbangan antara keamanan dan performa.

Batasi Jumlah Koneksi per IP (Connection Tracking)

Langkah berikutnya adalah membatasi jumlah koneksi aktif dari satu IP. Ini penting untuk mencegah bot “menguras” resource server.

Masih di menu konfigurasi:

CT_LIMIT = 100atau150CT_PORTS = 80,443

Dengan menetapkan limit, misalnya 100 atau 150 koneksi per IP, server bisa tetap stabil meskipun ada lonjakan trafik mencurigakan.

Biasanya konfigurasi ini difokuskan ke port utama seperti 80 dan 443, karena di situlah sebagian besar trafik web terjadi.

Aktifkan Port Flood Protection

Kalau ingin lebih granular, kamu bisa menambahkan aturan khusus untuk port tertentu.

Contoh:

PORTFLOOD = 80;tcp;20;5

Artinya:

- Jika satu IP mengakses port 80 lebih dari 20 kali dalam 5 detik

- Maka akan otomatis diblok

Cara ini sangat membantu untuk memfilter pola request yang tidak wajar tanpa harus memblokir seluruh trafik.

Terapkan Perubahan

Setelah semua konfigurasi disesuaikan, jangan lupa untuk menyimpan perubahan dan me-restart service CSF.

- Klik Change

- Klik Restart csf+lfd

Langkah ini sering dianggap sepele, tapi tanpa restart, aturan baru tidak akan aktif.

Kesimpulan

Memahami apa itu SYN flood attack penting agar kamu tidak sekadar reaktif saat server bermasalah. Serangan ini memanfaatkan celah keamanan TCP/IP dan bisa melumpuhkan layanan dalam waktu singkat jika tidak diantisipasi.

Mitigasi bisa dimulai dari hal teknis seperti konfigurasi Firewall cPanel, pembatasan koneksi, hingga penerapan SYN proxy. Tapi di luar itu, fondasi server juga berperan besar.

Menggunakan VPS Murah dari IDwebhost bisa jadi langkah awal yang lebih aman, karena kamu punya kontrol penuh terhadap konfigurasi sekaligus resource yang lebih stabil untuk menangani lonjakan trafik maupun potensi DDoS attack.

Pada akhirnya, keamanan server bukan soal tools saja, tapi kombinasi antara setup yang tepat dan kesiapan menghadapi risiko. Lebih baik membangun proteksi dari sekarang, daripada harus memulihkan sistem saat sudah terlanjur down.