Access Control List (ACL) dan Cara Mengonfigurasinya

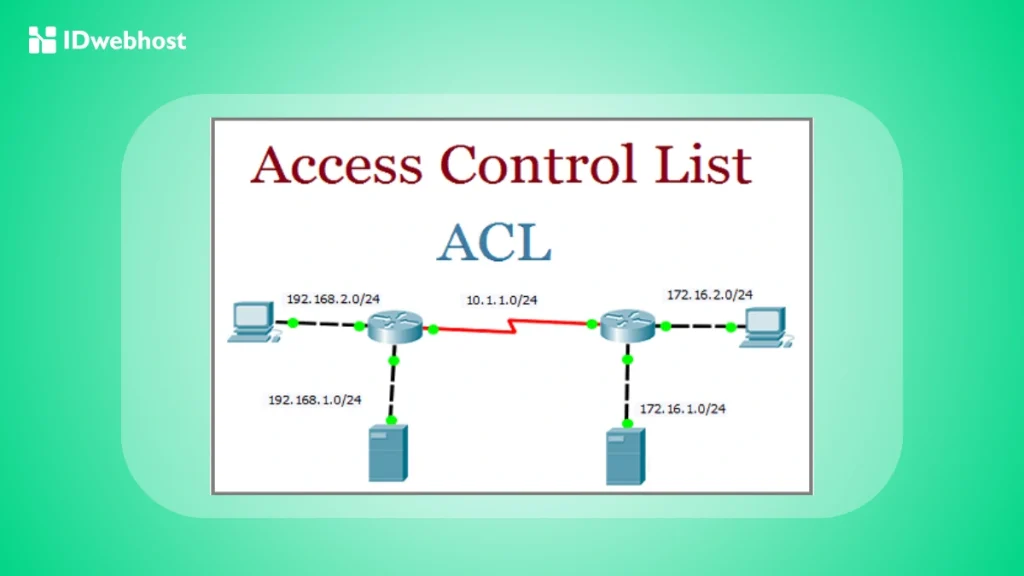

Pernah mendengar tentang Access Control List (ACL)? Ini adalah salah satu cara yang digunakan untuk mengatur siapa saja yang bisa mengakses sumber daya di jaringan komputer.

Bayangkan ACL seperti penjaga gerbang yang memastikan hanya orang yang berhak yang bisa masuk ke dalam area tertentu, seperti server atau file penting.

Artikel ini mengulas tentang apa itu ACL, cara mengaksesnya, serta kelebihan dan kekurangannya. Yuk, simak!

Apa itu Access Control List (ACL)?

Access Control List (ACL) adalah daftar spesifikasi yang menetapkan siapa saja yang berhak mengakses suatu objek atau sumber daya dalam jaringan.

Secara sederhana, ACL bertindak sebagai filter yang mengatur hak akses pada berbagai jenis data, perangkat, atau layanan dalam jaringan.

ACL bisa digunakan di berbagai perangkat jaringan, mulai dari router, firewall, hingga sistem operasi server.

Sebagai contoh, ACL bisa digunakan untuk menentukan apakah seorang pengguna yang mencoba mengakses website tertentu diperbolehkan atau tidak.

Dengan begitu, ACL memberikan kontrol yang lebih detail dan terstruktur mengenai siapa yang bisa atau tidak bisa mengakses bagian-bagian tertentu dari jaringan atau sumber daya.

Fungsi Access Control List

Nah, berikut ini adalah beberapa fungsi utama ACL:

1. Mengontrol Akses ke Jaringan

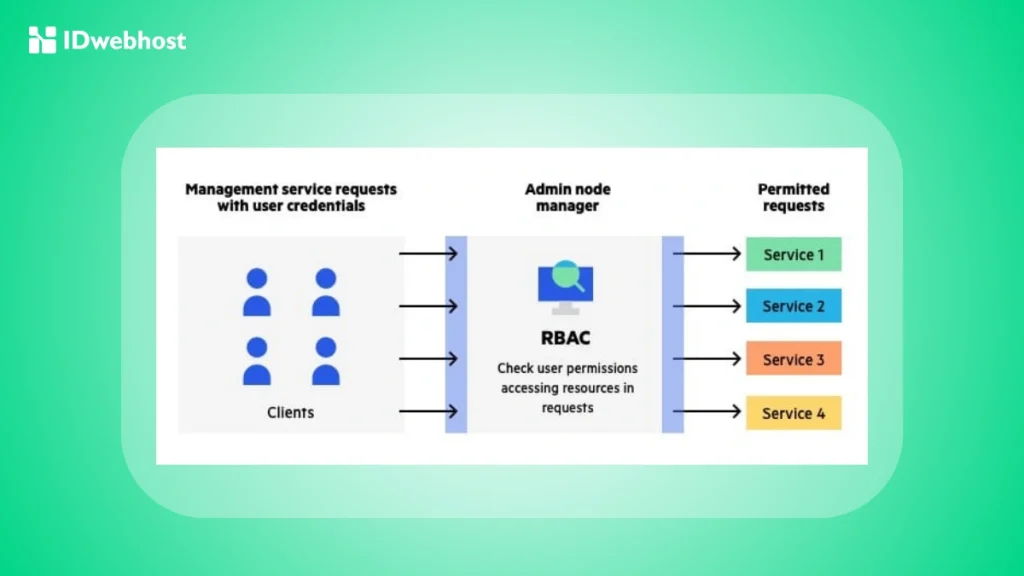

ACL berfungsi sebagai penghalang atau filter yang hanya mengizinkan akses kepada pengguna atau sistem tertentu.

Ini berarti bahwa hanya perangkat atau pengguna yang memiliki izin yang dapat mengakses sumber daya jaringan.

Misalnya, seorang administrator dapat mengonfigurasi ACL untuk mengizinkan akses hanya dari alamat IP tertentu atau membatasi akses berdasarkan protokol jaringan yang digunakan.

2. Peningkatan Keamanan

ACL juga digunakan sebagai langkah pengamanan tambahan di dalam jaringan. Dengan membatasi siapa yang bisa mengakses apa, ACL membantu mencegah potensi ancaman dari akses yang tidak sah.

Jika ACL tidak ada, siapa pun dengan akses ke jaringan bisa saja mengeksploitasi sumber daya yang sensitif.

3. Monitoring Lalu Lintas Jaringan

Dengan menyimpan log lalu lintas jaringan, ACL dapat memberi administrator gambaran yang jelas tentang siapa yang mengakses apa dan kapan.

Hal ini sangat penting untuk mendeteksi adanya aktivitas mencurigakan atau penyalahgunaan akses.

4. Meningkatkan Kinerja Jaringan

Selain berfungsi untuk mengamankan jaringan, ACL juga membantu meningkatkan kinerja jaringan dengan mengelola lalu lintas yang masuk.

Misalnya, ACL dapat digunakan untuk mengurangi beban pada server atau perangkat lain dengan membatasi jumlah permintaan yang datang dari sumber yang tidak perlu.

Cara Mengakses dan Mengonfigurasi ACL

Meskipun ACL dapat diatur pada berbagai perangkat jaringan, proses dasarnya tetap serupa.

Berikut ini adalah langkah-langkah dasar dalam mengakses dan mengonfigurasi ACL pada perangkat jaringan:

1. Login ke Perangkat Jaringan

Untuk mulai mengonfigurasi ACL, pertama-tama kamu perlu mengakses perangkat jaringan tempat ACL akan diterapkan.

Biasanya, ini dilakukan melalui antarmuka berbasis CLI (Command Line Interface) atau GUI (Graphical User Interface).

2. Membuat ACL

Setelah login, kamu bisa mulai membuat ACL baru. Dalam kebanyakan perangkat, kamu dapat membuat ACL dengan menggunakan perintah yang sesuai.

Setiap entri dalam ACL akan mencakup beberapa informasi seperti alamat IP sumber dan tujuan, protokol jaringan yang digunakan, serta tindakan yang akan diambil (mengizinkan atau menolak akses).

3. Menetapkan ACL ke Interface atau Sumber Daya Tertentu

Setelah ACL dibuat, selanjutnya kamu perlu menetapkannya pada interface atau sumber daya yang relevan.

Misalnya, jika kamu ingin mengontrol siapa yang bisa mengakses server tertentu, ACL akan diterapkan pada interface yang menghubungkan server dengan jaringan.

4. Menyimpan dan Memantau Log

Beberapa perangkat juga memungkinkan kamu untuk menyimpan log dan memantau aktivitas yang terjadi.

Dengan memeriksa log ini, kamu bisa mengetahui apakah ACL berfungsi sebagaimana mestinya dan apakah ada upaya yang tidak sah untuk mengakses sumber daya jaringan.

Kelebihan dan Kekurangan Access Control List

Seperti teknologi lainnya, penerapan ACL juga memiliki kelebihan dan kekurangan.

Berikut ini adalah beberapa poin yang perlu kamu pertimbangkan saat menggunakan ACL dalam jaringanmu.

Kelebihan ACL

- Keamanan yang Lebih Terjamin: Kelebihan utama dari ACL adalah peningkatan tingkat keamanan. Dengan kontrol yang lebih terperinci mengenai siapa yang boleh mengakses sumber daya, ACL dapat mengurangi risiko akses yang tidak sah. Misalnya, kamu bisa mengonfigurasi ACL untuk menolak akses dari alamat IP yang tidak dikenal atau dari protokol yang tidak aman.

- Kontrol Akses yang Fleksibel: ACL memberikan fleksibilitas tinggi dalam hal kontrol akses. Administrator dapat membuat aturan yang spesifik berdasarkan berbagai parameter seperti alamat IP, protokol, hingga alamat MAC. Ini memungkinkan penerapan kebijakan keamanan yang lebih rinci dan disesuaikan dengan kebutuhan jaringan.

- Monitoring dan Pelaporan: ACL memungkinkan untuk pemantauan aktivitas dan pembuatan log yang berguna untuk menganalisis lalu lintas jaringan dan mendeteksi potensi ancaman. Hal ini sangat membantu dalam menjaga keamanan dan memastikan bahwa kebijakan akses yang telah dibuat diterapkan dengan benar.

Kekurangan ACL

- Penerapan yang Kompleks: Meskipun fleksibel, konfigurasi ACL bisa sangat rumit, terutama pada jaringan yang besar dengan banyak perangkat. Salah satu tantangan utama adalah memastikan bahwa aturan-aturan ACL tidak saling bertentangan atau terlalu longgar sehingga tidak efektif dalam mengamankan jaringan.

- Overhead Administrasi: ACL dapat menjadi beban administrasi yang cukup besar. Setiap perubahan dalam kebijakan akses memerlukan pembaruan ACL, dan jika ada kesalahan dalam pengaturannya, bisa berisiko membuka celah keamanan yang tidak diinginkan.

- Kemungkinan Terjadinya Konflik: Dalam jaringan yang kompleks, ada kemungkinan beberapa aturan ACL saling bertentangan. Misalnya, jika ada aturan yang mengizinkan akses dari satu alamat IP, tetapi ada aturan lain yang menolaknya, hal ini bisa menyebabkan kebingungannya, yang dapat mengarah pada masalah akses.

- Keterbatasan dalam Skalabilitas: Jika jaringan berkembang sangat pesat, penerapan ACL bisa menjadi kurang efisien. Misalnya, jika ada terlalu banyak aturan ACL yang perlu diperiksa untuk setiap permintaan akses, maka ini dapat memperlambat proses dan menambah beban pada perangkat jaringan.

Kesimpulan

Secara keseluruhan, Access Control List (ACL) adalah alat yang penting untuk memastikan jaringan tetap aman dengan mengontrol siapa saja yang bisa mengakses sumber daya tertentu.

Meskipun penerapannya membutuhkan perhatian khusus, terutama pada jaringan yang besar, keuntungannya dalam meningkatkan keamanan dan memberikan kontrol lebih besar pada akses jaringan sangatlah signifikan.

Bagi kamu yang membutuhkan layanan hosting dengan fitur keamanan dan kontrol yang handal, IDwebhost menawarkan solusi hosting yang dapat mendukung penerapan ACL dengan mudah.

Dengan IDwebhost, kamu bisa menjaga performa dan keamanan website atau server kamu dengan lebih baik.